Článek - (Ne)bezpečný e-mail, aneb DKIM, DMARC, DANE a další nejen od D

· ☕ 1 min. čtení

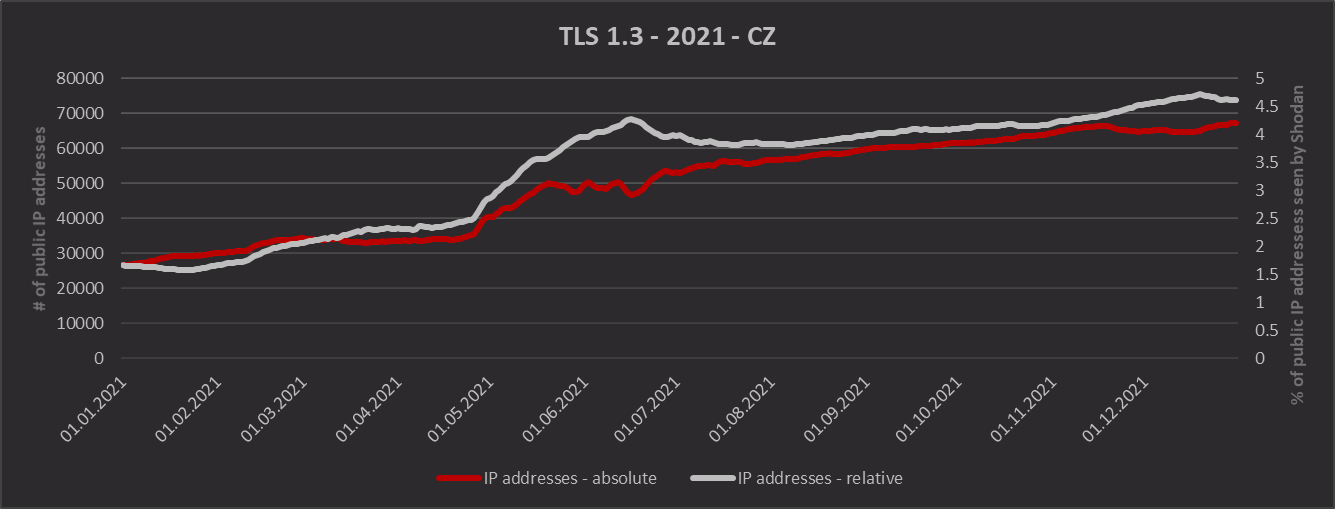

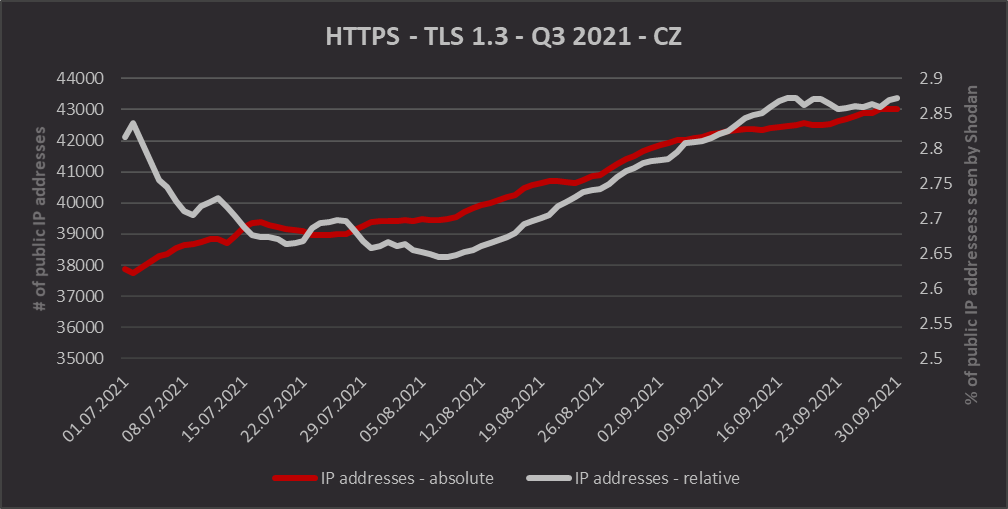

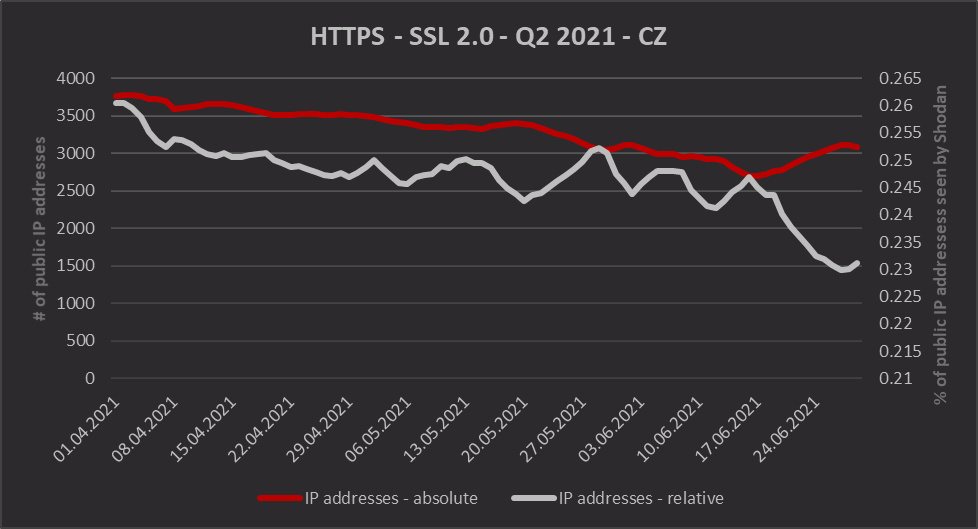

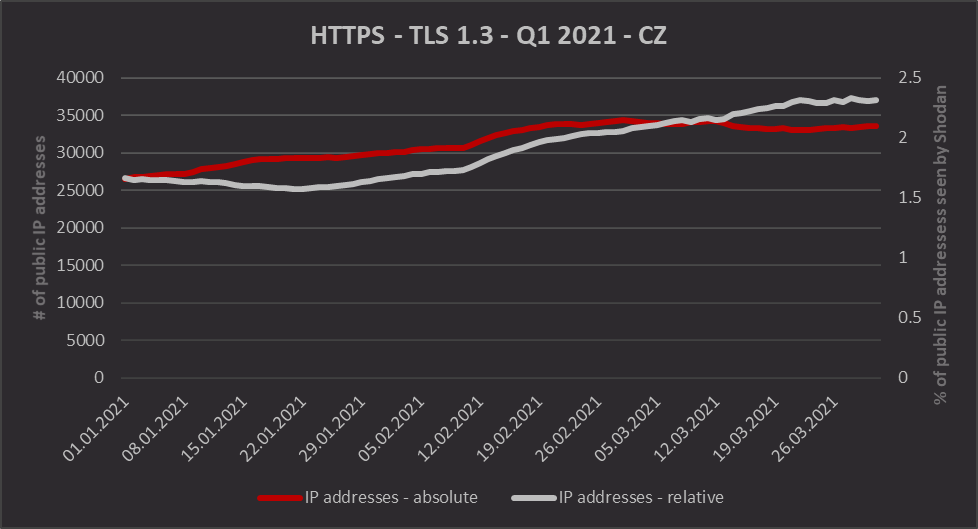

Na portálu Root.cz byl dnes publikován můj nový článek zaměřený na problematiku zabezpečení e-mailové komunikace (nejen) v prostředí České republiky, v němž se podíváme mj. na požadavky NÚKIB na regulované organizace v oblasti zabezpečení elektronické pošty, principy funkce relevantních bezpečnostních mechanismů (SPF, DKIM, DMARC, DANE, …), ale také na úroveň jejich adopce v rámci domény CZ…